Heay !

Le système de cache CDN de CloudFlare n’est plus une bonne chose si vous désirez un site rapide ou une protection anti-DDOS car votre Hébergeur PlanetHoster à ces propres protections contre ce type d’attaque et fournis maintenant des DNS anyCast comme un CDN !

Le seul but de CloudFlare est donc maintenant de se cacher derrière cela afin qu’on ne connaisse pas le nom de la compagnie d’hébergement chez vous vous êtes !

Sachez cependant qu’un très grand nombre d’utilisateurs lambda utilisent les paramètres par défaut de cet outil et via quelques manipulations nous pouvons savoir sur quel hébergement cPanel vous êtes par exemple !

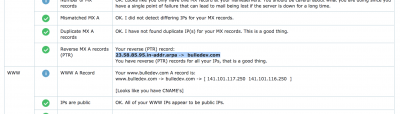

- Le premier exemple est simplement les MX qui continuent de pointer sur votre serveur ;

Vous pouvez vérifier cela via intodns.be

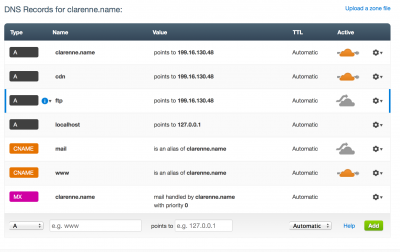

- Le deuxième exemple est les sous-domaines comme FTP ou direct qui ne passent pas par CloudFlare.

Vous devez vérifier cela dans votre gestion de Zone DNS chez CloudFlare

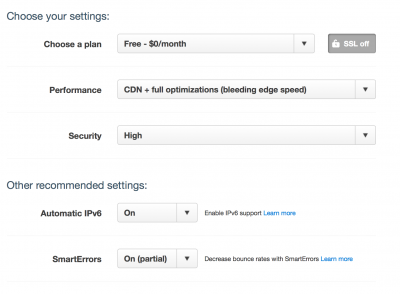

Et voilà la configuration à mettre afin d’avoir la meilleure protection/performance gratuite :

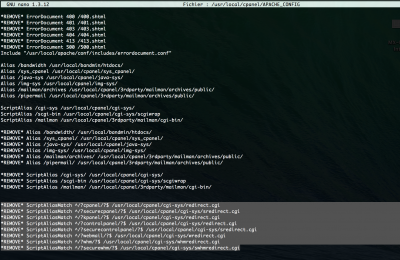

- Le troisième exemple est la redirection que fait cPanel quand on tappe/cpanel ou/webmail ou/whm

Pour corriger cela, vous devez modifier la configuration dans Open /usr/local/cpanel/APACHE_CONFIG

Puis lancer le /scripts/check_cpanel_apache_aliases

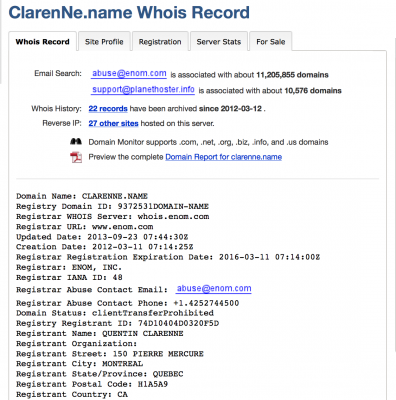

- N’oubliez pas non plus d’avoir un bureau d’enregistrement/registrar qui est offshore et qui offre le WHOIS anonyme ou Protection ID afin de cacher vos informations.

Il est possible de vérifier les informations affichées sur http://whois.domaintools.com/

Et voilà en vérifiant ces informations vous devriez être tranquille en cas d’enquête poursuite contre votre site ! 😉

A+ et Keep hidden !

C’est bien vu d’avoir précisé la petite faiblesse de l’enregistrement MX qui peut trahir l’adresse IP du serveur principal. Elle m’avait échappé.

Il ne faut pas aussi oublier de ne plus envoyer d’emails depuis son serveur, car cloudflare protège que dans un sens !

Par exemple, si vous utilisez wordpress, il faut utiliser le plugin WP-SMTP sinon un internaute peut s’envoyer un email (réinitialisation du mot de passe par exemple) et en affichant la source de l’e-mail, il pourra voir son ip

en même temps vous ne dites pas comment résoudre le problème des MX